FIREWALL

PEMBAHASAN FIREWALL

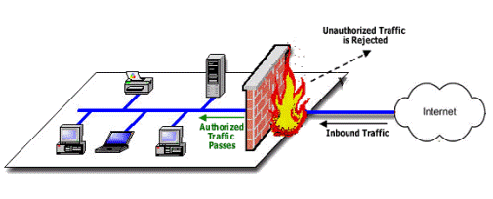

Firewall merupakan suatu cara/sistem/mekanisme yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

Firewall secara umum di peruntukkan untuk melayani :

1. Mesin/komputer

Setiap individu yang terhubung langsung ke jaringan luar atau internet dan menginginkan semua yang terdapat pada komputernya terlindungi.

2. Jaringan

Jaringan komputer yang terdiri lebih dari satu buah komputer dan berbagai jenis topologi jaringan yang digunakan, baik yang di miliki oleh perusahaan, organisasi dsb.

KARAKTERISTIK FIREWALL

1.Seluruh hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap jaringan Lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang memungkinkan.

2.Hanya Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang ditawarkan.

3.Firewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan Operating system yang relatif aman.

TEKNIK YANG DIGUNAKAN OLEH FIREWALL

1.Service control (kendali terhadap layanan)

berdasarkan tipe-tipe layanan yang digunakan di Internet dan boleh diakses baik untuk kedalam ataupun keluar firewall. Biasanya firewall akan mencek no IP Address dan juga nomor port yang di gunakan baik pada protokol TCP dan UDP, bahkan bisa dilengkapi software untuk proxy yang akan menerima dan menterjemahkan setiap permintaan akan suatu layanan sebelum mengijinkannya.Bahkan bisa jadi software pada server itu sendiri , seperti layanan untuk web ataupun untuk mail.

2.Direction Conrol (kendali terhadap arah)

berdasarkan arah dari berbagai permintaan (request) terhadap layanan yang

akan dikenali dan diijinkan melewati firewall.

3.User control (kendali terhadap pengguna)

berdasarkan pengguna/user untuk dapat menjalankan suatu layanan, artinya ada user yang dapat dan ada yang tidak dapat menjalankan suatu servis,hal ini di karenakan user tersebut tidak di ijinkan untuk melewati firewall. Biasanya digunakan untuk membatasi user dari jaringan lokal untuk mengakses keluar, tetapi bisa juga diterapkan untuk membatasi terhadap pengguna dari luar.

4.Behavior Control (kendali terhadap perlakuan)

berdasarkan seberapa banyak layanan itu telah digunakan. Misal, firewall dapat memfilter email untuk menanggulangi/mencegah spam.

TIPE – TIPE FIREWALL

1.Packet Filtering Router

Packet Filtering diaplikasikan dengan cara mengatur semua packet IP baik yang menuju, melewati atau akan dituju oleh packet tersebut.pada tipe ini packet tersebut akan diatur apakah akan di terima dan diteruskan , atau di tolak.penyaringan packet ini di konfigurasikan untuk menyaring packet yang akan di transfer secara dua arah (baik dari atau ke jaringan lokal). Aturan penyaringan didasarkan pada header IP dan transport header,termasuk juga alamat awal(IP) dan alamat tujuan (IP),protokol transport yang di

gunakan(UDP,TCP), serta nomor port yang digunakan.

Kelebihan dari tipe ini adalah mudah untuk di implementasikan, transparan untuk pemakai, lebih cepat

Adapun kelemahannya adalah cukup rumitnya untuk menyetting paket yang akan difilter secara tepat, serta lemah dalam hal authentikasi.

Adapun serangan yang dapat terjadi pada firewall dengan tipe ini adalah:

+ IP address spoofing : intruder (penyusup) dari luar dapat melakukan ini

dengan cara menyertakan/menggunakan ip address jaringan lokal yanbg telah

diijinkan untuk melalui firewall.

+ Source routing attacks : tipe ini tidak menganalisa informasi routing

sumber IP, sehingga memungkinkan untuk membypass firewall.

+ Tiny Fragment attacks : intruder (penyusup) membagi IP kedalam bagian-bagian (fragment) yang lebih kecil dan memaksa terbaginya informasi mengenai TCP header. Serangan jenis ini di design untuk menipu aturan penyaringan yang bergantung kepada informasi dari TCP header. Penyerang berharap hanya bagian (fragment) pertama saja yang akan di periksa dan sisanya akan bisa lewat dengan bebas. Hal ini dapat di tanggulangi dengan cara menolak semua packet dengan protokol TCP dan memiliki Offset = 1 pada IP fragment (bagian IP)

2.Application-Level Gateway

Application-level Gateway yang biasa juga di kenal sebagai proxy server yang berfungsi untuk memperkuat/menyalurkan arus aplikasi. Tipe ini akan mengatur semua hubungan yang menggunakan layer aplikasi ,baik itu FTP, HTTP, GOPHER dll.

Cara kerjanya adalah apabila ada pengguna yang menggunakan salah satu aplikasi semisal FTP untuk mengakses secara remote, maka gateway akan meminta user memasukkan alamat remote host yang akan di akses.Saat pengguna mengirimkan USer ID serta informasi lainnya yang sesuai maka gateway akan melakukan hubungan terhadap aplikasi tersebut yang terdapat pada remote host, dan menyalurkan data diantara kedua titik. apabila data tersebut tidak sesuai maka firewall tidak akan meneruskan data tersebut atau menolaknya. Lebih jauh lagi, pada tipe ini Firewall dapat di konfigurasikan untuk hanya mendukung beberapa aplikasi saja dan menolak aplikasi lainnya untuk melewati firewall.

Kelebihannya adalah relatif lebih aman daripada tipe packet filtering router lebih mudah untuk memeriksa (audit) dan mendata (log) semua aliran data yang masuk pada level aplikasi.

Kekurangannya adalah pemrosesan tambahan yang berlebih pada setiap hubungan. yang akan mengakibatkan terdapat dua buah sambungan koneksi antara pemakai dan gateway, dimana gateway akan memeriksa dan meneruskan semua arus dari dua arah.

3.Circuit-level Gateway

Tipe ketiga ini dapat merupakan sistem yang berdiri sendiri , atau juga dapat merupakan fungsi khusus yang terbentuk dari tipe application-level gateway.tipe ini tidak mengijinkan koneksi TCP end to end (langsung)

cara kerjanya : Gateway akan mengatur kedua hubungan tcp tersebut, 1 antara dirinya (gw) dengan TCP pada pengguna lokal (inner host) serta 1 lagi antara dirinya (gw) dengan TCP pengguna luar (outside host). Saat dua buah hubungan terlaksana, gateway akan menyalurkan TCP segment dari satu hubungan ke lainnya tanpa memeriksa isinya. Fungsi pengamanannya terletak pada penentuan hubungan mana yang di ijinkan.

Penggunaan tipe ini biasanya dikarenakan administrator percaya dengan pengguna internal (internal users).

Cara Kerja Firewall

Firewall pada dasarnya merupakan penghalang antara komputer Anda (atau jaringan) dan Internet (luar dunia). Firewall bisa hanya dibandingkan dengan seorang penjaga keamanan yang berdiri di pintu masuk rumah Anda dan menyaring pengunjung yang datang ke tempat AndaDia mungkin mengizinkan beberapa pengunjung untuk masuk sementara menyangkal orang lain yang ia tersangka penyusup yang. Demikian pula firewall adalah sebuah program perangkat lunak atau perangkat keras yang menyaring informasi (paket) yang datang melalui internet ke komputer pribadi Anda atau jaringan komputer.

Firewall dapat memutuskan untuk mengizinkan atau memblokir lalu lintas jaringan antara perangkat berdasarkan aturan yang pra-dikonfigurasi atau ditentukan oleh administrator firewall. Kebanyakan personal firewall seperti firewall Windows beroperasi pada seperangkat aturan pra-konfigurasi yang paling cocok dalam keadaan normal sehingga pengguna tidak perlu khawatir banyak tentang konfigurasi firewall.

firewall pribadi adalah mudah untuk menginstal dan menggunakan dan karenanya disukai oleh pengguna-akhir untuk digunakan pada komputer pribadi mereka. Namun jaringan besar dan perusahaan-perusahaan lebih memilih orang-orang firewall yang memiliki banyak pilihan untuk mengkonfigurasi sehingga untuk memenuhi kebutuhan khusus mereka. Sebagai contoh, perusahaan mungkin membuat aturan firewall yang berbeda untuk server FTP, Telnet server dan server Web. Selain itu perusahaan bahkan dapat mengontrol bagaimana karyawan dapat terhubung ke Internet dengan memblokir akses ke situs web tertentu atau membatasi transfer file ke jaringan lain. Jadi selain keamanan, firewall dapat memberikan perusahaan kontrol luar biasa atas bagaimana orang menggunakan jaringan.

Firewall menggunakan satu atau lebih metode berikut untuk mengatur lalu lintas masuk dan keluar dalam sebuah jaringan:

1. 1.. Packet Filtering: Pada metode ini paket (potongan kecil data) dianalisa dan dibandingkan denganfilter. filter paket memiliki seperangkat aturan yang datang dengan tindakan menerima dan menolak yang pra-dikonfigurasi atau dapat dikonfigurasi secara manual oleh administrator firewall.. Jika paket berhasil membuatnya melalui filter ini maka itu diperbolehkan untuk mencapai tujuan, kalau tidak akan dibuang.

2. 2. Stateful Inspeksi: Ini adalah metode baru yang tidak menganalisa isi dari paket. Sebaliknya ia membandingkan aspek kunci tertentu setiap paket database sumber terpercaya.. Kedua paket yang masuk dan keluar dibandingkan terhadap database ini dan jika perbandingan menghasilkan pertandingan yang wajar, maka paket yang diizinkan untuk melakukan perjalanan lebih lanjut. Jika tidak, mereka akan dibuang.

Konfigurasi Firewall

Firewall dapat dikonfigurasi dengan menambahkan satu atau lebih filter berdasarkan beberapa kondisi seperti tersebut di bawah ini:1. 1. Alamat IP: Dalam kasus apapun jika sebuah alamat IP di luar jaringan dikatakan kurang baik, maka dimungkinkan untuk mengatur filter untuk memblokir semua lalu lintas ke dan dari alamat IP. Misalnya, jika alamat IP cetain ditemukan akan membuat terlalu banyak koneksi ke server, administrator dapat memutuskan untuk memblokir lalu lintas dari IP ini menggunakan firewall.

2. 2. Nama Domain: Karena sulit untuk mengingat alamat IP, itu adalah cara yang lebih mudah dan lebih cerdas untuk mengkonfigurasi firewall dengan menambahkan filter berdasarkan nama domain. Dengan mendirikan domain filter, perusahaan dapat memutuskan untuk memblokir semua akses ke nama domain tertentu, atau mungkin menyediakan akses hanya untuk daftar nama domain yang dipilih.

3. 3. Port / Protokol: Setiap layanan yang berjalan pada server dibuat tersedia ke Internet menggunakan nomor port, satu untuk setiap layananDengan kata sederhana, port bisa dibandingkan dengan pintu virtual dari server melalui layanan yang tersedia. Sebagai contoh, jika server adalah menjalankan Web (HTTP) layanan maka akan biasanya tersedia pada port 80. Untuk memanfaatkan layanan ini, klien ingin terhubung ke server melalui port 80. Demikian pula berbagai layanan seperti Telnet (Port 23), FTP (port 21) dan SMTP (port 25) Layanan dapat berjalan pada server. Jika layanan ini ditujukan untuk publik, mereka biasanya tetap terbuka. Jika tidak, mereka yang diblok menggunakan firewall sehingga mencegah penyusup menggunakan port terbuka untuk membuat sambungan tidak sah.

4. 4. Firewall dapat dikonfigurasi untuk menyaring satu atau lebih kata atau frase spesifik sehingga, baik dan keluar paket yang datang dipindai untuk kata-kata dalam saringan. Misalnya, Anda mungkin mengatur aturan firewall untuk menyaring setiap paket yang berisi istilah ofensif atau frase yang mungkin Anda memutuskan untuk memblokir dari memasuki atau meninggalkan jaringan Anda.

Hardware Vs Software Firewall

Hardware firewall menyediakan tingkat keamanan yang lebih tinggi dan karenanya lebih disukai untuk server mana keamanan memiliki prioritas paling atas sedangkan, firewall perangkat lunak yang lebih murah dan paling disukai di komputer rumah dan laptop. Hardware firewall biasanya datang sebagai unit built-in router dan memberikan keamanan maksimum karena filter masing-masing paket di tingkat hardware itu sendiri bahkan sebelum itu berhasil memasuki komputer AndaSebuah contoh yang baik adalah Linksys Cable / DSL router.Mengapa Firewall?

Firewall memberikan keamanan di sejumlah ancaman online seperti login Remote, backdoors Trojan, pembajakan Sesi, serangan DOS & DDOS, virus, cookie mencuri dan banyak lagi. Efektivitas keamanan tergantung pada cara Anda mengkonfigurasi firewall dan bagaimana Anda mengatur aturan filter. Namun ancaman utama seperti DOS dan serangan DDOS kadang-kadang dapat mengelola untuk melewati firewall dan melakukan kerusakan server. Meskipun firewall bukanlah jawaban yang lengkap terhadap ancaman online, dapat paling efektif menangani serangan dan memberikan keamanan untuk komputer sampai batas maksimal.

SQUID PROXY

Apakah itu proxy dan squid

Proxy

Apa itu Proxy? Proxy adalah aplikasi yang menjadi perantara antara client dengan web server. Salah satu fungsi proxy adalah menyimpan cache. Dalam jaringan LAN, apabila client mengakses URL web maka browser akan mengirim request tersebut ke proxy server. Apabila tidak tersedia, maka proxy server akan menangani langsung permintaan ke web server. Untuk kasus ini, akan mempercepat proses browsing.

Ilustrasi gambar di atas. Proxy dan proxy server adalah dua hal yang berbeda. Proxy merupakan layanan yang dimiliki proxy server, sedangkan proxy server bertugas melayani permintaan dari client. Bila mengakses halaman tertentu, IP Anda akan dicek dan disimpan apakah diperbolehkan menerima hasil request atau tidak. Apabila ingin mengakses web yang melarang IP selain negaranya atau hanya memperbolehkan dari negara tertentu, kita dapat memanfaatkan proxy.

IP merupakan identitas dalam dunia maya. Seperti halnya sebuah KTP, IP yang diberikan Internet Service Provider (ISP) bersifat unik. Tidak sulit untuk menemukan di mana lokasi seseorang dan layanan internet yang digunakan dari IP yang dimilikinya. Fakta ini menjadi keresahan bagi cracker yang berusaha men-deface atau memasuki celah keamanan suatu website. Karena hal tersebut, peran proxy sangatlah membantu penyamaran.

Proxy mampu menyembunyikan identitas pemilik IP. Ilmu komputer mengambil contoh seorang cracker yang berusaha merusak web http://target.com. Apabila ia berhasil merusaknya, sang admin akan melihat log IP yang pernah atau terakhir kali mengakses web-nya. Seperti yang tadi telah disinggung, IP merupakan KTP. Seperti halnya penjahat di dunia nyata, sang cracker tidak ingin meninggalkan jejaknya begitu saja. Begitu banyak web yang menyediakan proxy. Untuk menyamarkannya, cukup dengan mengakses URL http://target.com melalui http://proxy.net (contoh). Sehingga seolah-olah yang terdata pernah mengakses http://target.com adalah http://proxy.net. Sedangkan IP sang cracker hanya ter-log di http://proxy.net. Meskipun lebih aman, imbasnya adalah koneksi semakin lambat. Cara seperti di atas masih dimungkinkan untuk dilacak. Namun, berbeda bila menggunakan proxychain atau menggunakan proxy untuk mengakses proxy.

Squid adalah sebuah daemon yang digunakan sebagai proxy server dan web cache. Squid memiliki banyak jenis penggunaan, mulai dari mempercepat server web dengan melakukan caching permintaan yang berulang-ulang, caching DNS,

caching situs web, dan caching pencarian komputer di dalam jaringan

untuk sekelompok komputer yang menggunakan sumber daya jaringan yang

sama, sehingga pada membantu keamanan dengan cara melakukan penyaringan (filter)

lalu lintas data. Meskipun seringnya digunakan untuk protokol HTTP dan

FTP, Squid juga menawarkan dukungan terbatas untuk beberapa protokol

lainnya termasuk Transport Layer Security (TLS), Secure Socket

Layer (SSL), Internet Gopher, dan HTTPS. Versi Squid 3.1 mencakup

dukungan protokol IPv6 dan Internet Content Adaptation Protocol (ICAP).Apa itu Proxy? Proxy adalah aplikasi yang menjadi perantara antara client dengan web server. Salah satu fungsi proxy adalah menyimpan cache. Dalam jaringan LAN, apabila client mengakses URL web maka browser akan mengirim request tersebut ke proxy server. Apabila tidak tersedia, maka proxy server akan menangani langsung permintaan ke web server. Untuk kasus ini, akan mempercepat proses browsing.

Ilustrasi gambar di atas. Proxy dan proxy server adalah dua hal yang berbeda. Proxy merupakan layanan yang dimiliki proxy server, sedangkan proxy server bertugas melayani permintaan dari client. Bila mengakses halaman tertentu, IP Anda akan dicek dan disimpan apakah diperbolehkan menerima hasil request atau tidak. Apabila ingin mengakses web yang melarang IP selain negaranya atau hanya memperbolehkan dari negara tertentu, kita dapat memanfaatkan proxy.

IP merupakan identitas dalam dunia maya. Seperti halnya sebuah KTP, IP yang diberikan Internet Service Provider (ISP) bersifat unik. Tidak sulit untuk menemukan di mana lokasi seseorang dan layanan internet yang digunakan dari IP yang dimilikinya. Fakta ini menjadi keresahan bagi cracker yang berusaha men-deface atau memasuki celah keamanan suatu website. Karena hal tersebut, peran proxy sangatlah membantu penyamaran.

Proxy mampu menyembunyikan identitas pemilik IP. Ilmu komputer mengambil contoh seorang cracker yang berusaha merusak web http://target.com. Apabila ia berhasil merusaknya, sang admin akan melihat log IP yang pernah atau terakhir kali mengakses web-nya. Seperti yang tadi telah disinggung, IP merupakan KTP. Seperti halnya penjahat di dunia nyata, sang cracker tidak ingin meninggalkan jejaknya begitu saja. Begitu banyak web yang menyediakan proxy. Untuk menyamarkannya, cukup dengan mengakses URL http://target.com melalui http://proxy.net (contoh). Sehingga seolah-olah yang terdata pernah mengakses http://target.com adalah http://proxy.net. Sedangkan IP sang cracker hanya ter-log di http://proxy.net. Meskipun lebih aman, imbasnya adalah koneksi semakin lambat. Cara seperti di atas masih dimungkinkan untuk dilacak. Namun, berbeda bila menggunakan proxychain atau menggunakan proxy untuk mengakses proxy.

Squid adalah High-Performance Proxy Caching Server yang menyimpan Meta data dan terutama Hot-object yang di simpan di RAM, menyimpan DNS lookups, mendukung non-Blocking DNS Lookups, dan Implementasi Negative-Caching jika permintaan gagal. Dengan menggunakan lightweight Internet Cache Protokol, Squid Cache dapat dibuat dalam suatu Hirarki atau Mesh untuk meningkatkan Penghematan Bandwidth. Dengan kata lain, Squid bekerja sebagai Internet Object caching dimana metode untuk menyimpan hasil permintaan internet-object. (seperti, data yang ada dari HTTP, FTP, dan ghoper protokol) untuk membuat sistem lebih dekat melayani permintaan daripada harus ke sumber aslinya. Web browser dapat menggunakan lokal squid cache sebagai proxy HTTP server, ini akan mengurangi waktu akses.

Squid pada awalnya dikembangkan oleh Duane Wessels sebagai “Harvest object cache“, yang merupakan bagian dari proyek Harvest yang dikembangkan di University of Colorado at Boulder. Pekerjaan selanjutnya dilakukan hingga selesai di University of California, San Diego dan didanai melalui National Science Foundation. Squid kini hampir secara eksklusif dikembangkan dengan cara usaha sukarela. Squid umumnya didesain untuk berjalan di atas sistem operasi mirip UNIX, meski Squid juga bisa berjalan di atas sistem operasi Windows. Karena dirilis di bawah lisensi GNU General Public License, maka Squid merupakan perangkat lunak bebas.

MIKROTIK

PEMBAHASAN MIKROTIK

Mikrotik didesain untuk memberikan kemudahan bagi penggunanya. Administrasinya

bisa dilakukan melalui Windows application = (WinBox). Selain itu instalasi dapat dilakukan pada Standard computer PC. PC yang akan dijadikan router mikrotikpun tidak memerlukan resource yang cukup besar untuk penggunaan standard, misalnya hanya sebagai gateway. Untuk keperluan beban yang besar ( network yang kompleks, routing yang rumit dll) disarankan untuk mempertimbangkan pemilihan resource PC yang memadai.

Sejarah MikroTik RouterOS

Mikrotik dibuat oleh MikroTikls sebuah perusahaan di kota Riga, Latvia. Bagi yang

belum tau, Latvia adalah sebuah negara yang merupakan “pecahan” dari negara Uni Soviet dulunya atau Rusia sekarang ini. Dengan nama merek dagang Mikrotik mulai didirikan tahun 1995 yang pada awalnya ditujukan untuk perusahaan jasa layanan Internet (PJI) atau Internet

Service Provider (ISP) yang melayani pelanggannya menggunakan teknologi nirkabel atau wireless. Saat ini MikroTikls memberikan layanan kepada banyak ISP nirkabel untuk layanan akses Internet dibanyak negara di dunia dan juga sangat populer di Indonesia.

Pembentukannya diprakarsai oleh John Trully dan Arnis Riekstins. John Trully adalah seorang berkewarganegaraan Amerika yang berimigrasi ke Latvia. Di Latvia ia bejumpa dengan Arnis, Seorang darjana Fisika dan Mekanik sekitar tahun 1995.

John dan Arnis mulai me-routing dunia pada tahun 1996 (misi MikroTik adalah me-routing seluruh dunia). Mulai dengan sistem Linux dan MS-DOS yang dikombinasikan dengan teknologi Wireless-LAN (WLAN) Aeronet berkecepatan 2 Mbps di Moldova, negara tetangga Latvia, baru kemudian melayani lima pelanggannya di Latvia.

Prinsip dasar mereka bukan membuat Wireless ISP (W-ISP), tetapi membuat program router yang handal dan dapat dijalankan diseluruh dunia. Latvia hanya merupakan tempat eksperimen John dan Arnis, karena saat ini mereka sudah membantu negara-negara lain termasuk Srilanka yang melayani sekitar 400 pengguna.

Linux yang pertama kali digunakan adalah Kernel 2.2 yang dikembangkan secara bersama-sama denag bantuan 5-15 orang staff Research and Development (R&D) MikroTik yang sekarang menguasai dunia routing di negara-negara berkembang. Menurut Arnis, selain staf di lingkungan MikroTik, mereka juga merekrut tenega-tenaga lepas dan pihak ketiga yang dengan intensif mengembangkan MikroTik secara marathon.

JENIS-JENIS MIKROTIK

1.MikroTik RouterOS yang berbentuk software yang dapat di-download di www.mikrotik.com. Dapat diinstal pada komputer rumahan (PC).

2.BUILT-IN Hardware MikroTik dalam bentuk perangkat keras yang khusus dikemas dalam board router yang didalamnya sudah terinstal MikroTik RouterOS.

Berbagai Level Router OS dan Kemampuannya

Mikrotik bukanlah perangkat lunak yang gratis jika kamu ingin memanfaatkannya secara

penuh, dibutuhkan lisensi dari MikroTikls untuk dapat menggunakanya alias berbayar. Mikrotik dikenal dengan istilah Level pada lisensinya. Tersedia mulai dari Level 0 kemudian 1, 3 hingga 6,

untuk Level 1 adalah versi Demo Mikrotik dapat digunakan secara gratis dengan fungsi-fungsi yang sangat terbatas. Tentunya setiap level memiliki kemampuan yang berbeda-beda sesuai dengan harganya, Level 6 adalah level tertinggi dengan fungsi yang paling lengkap. Secara singkat dapat digambarkan jelas sebagai berikut:

_ Level 0 (gratis); tidak membutuhkan lisensi untuk menggunakannya dan penggunaan fitur

hanya dibatasi selama 24 jam setelah instalasi dilakukan.

_ Level 1 (demo); pada level ini kamu dapat menggunakannya sbg fungsi routing standar

saja dengan 1 pengaturan serta tidak memiliki limitasi waktu untuk menggunakannya.

_ Level 3; sudah mencakup level 1 ditambah dengan kemampuan untuk menajemen segala

perangkat keras yang berbasiskan Kartu Jaringan atau Ethernet dan pengelolaan perangkat

wireless tipe klien.

_ Level 4; sudah mencakup level 1 dan 3 ditambah dengan kemampuan untuk mengelola

perangkat wireless tipe akses poin.

_ Level 5; mencakup level 1, 3 dan 4 ditambah dengan kemampuan mengelola jumlah

pengguna hotspot yang lebih banyak.

_ Level 6; mencakup semua level dan tidak memiliki limitasi apapun.

Jika kamu ingin sekedar untuk mencoba-coba silakan gunakan Level 1 sebagai awal. Sedangkan untuk kamu yang ingin menggunakan seluruh fitur dari Mikrotik maka mau tidak mau kamu harus membeli lisensinya.

Lebih Lengkap lihat di www.mikrotik.co.id

Spec Minimal Mikrotik

• CPU and motherboard - bisa pake P1 ampe P4, AMD, cyrix asal yang bukan multiprosesor

• RAM - minimum 32 MiB, maximum 1 GiB; 64 MiB atau lebih sangat dianjurkan, kalau

• mau sekalian dibuat proxy , dianjurkan 1GB... perbandingannya, 15MB di memori

• ada 1GB di proxy..

• HDD minimal 128MB parallel ATA atau Compact Flash, tidak dianjurkan

• menggunakan UFD, SCSI, apa lagi S-ATA Very Happy

• NIC 10/100 atau 100/1000

Untuk keperluan beban yang besar ( network yang kompleks, routing yang rumit dll)disarankan untuk mempertimbangkan pemilihan resource PC yang memadai.

Lebih lengkap bisa dilihat di www.mikrotik.com.

FITUR-FITUR MIKROTIK

1.Address List : Pengelompokan IP Address berdasarkan nama

2.Asynchronous : Mendukung serial PPP dial-in / dial-out, dengan otentikasi CHAP, PAP, MSCHAPv1 dan MSCHAPv2, Radius, dial on demand, modem pool hingga 128 ports.

3.Bonding : Mendukung dalam pengkombinasian beberapa antarmuka ethernet ke dalam 1 pipa pada koneksi cepat.

- Bridge : Mendukung fungsi bridge spinning tree, multiple bridge interface, bridging firewalling.

- Data Rate Management : QoS berbasis HTB dengan penggunaan burst, PCQ, RED, SFQ, FIFO queue, CIR, MIR, limit antar peer to peer

- DHCP : Mendukung DHCP tiap antarmuka; DHCP Relay; DHCP Client, multiple network DHCP; static and dynamic DHCP leases.

- Firewall dan NAT : Mendukung pemfilteran koneksi peer to peer, source NAT dan destination NAT. Mampu memfilter berdasarkan MAC, IP address, range port, protokol IP, pemilihan opsi protokol seperti ICMP, TCP Flags dan MSS.

- Hotspot : Hotspot gateway dengan otentikasi RADIUS. Mendukung limit data rate, SSL ,HTTPS.

- IPSec : Protokol AH dan ESP untuk IPSec; MODP Diffie-Hellmann groups 1, 2, 5; MD5 dan algoritma SHA1 hashing; algoritma enkirpsi menggunakan DES, 3DES, AES-128, AES-192, AES-256; Perfect Forwarding Secresy (PFS) MODP groups 1, 2,5

1. ISDN : mendukung ISDN dial-in/dial-out. Dengan otentikasi PAP, CHAP, MSCHAPv1 dan MSCHAPv2, Radius. Mendukung 128K bundle, Cisco HDLC, x751, x75ui, x75bui line protokol.

2. M3P : MikroTik Protokol Paket Packer untuk wireless links dan ethernet.

3. MNDP : MikroTik Discovery Neighbour Protokol, juga mendukung Cisco Discovery Protokol (CDP).

4. Monitoring / Accounting : Laporan Traffic IP, log, statistik graph yang dapat diakses melalui HTTP.

5. NTP : Network Time Protokol untuk server dan clients; sinkronisasi menggunakan system GPS.

6. Poin to Point Tunneling Protocol : PPTP, PPPoE dan L2TP Access Consentrator; protokol otentikasi menggunakan PAP, CHAP, MSCHAPv1, MSCHAPv2; otentikasi dan laporan Radius; enkripsi MPPE; kompresi untuk PPoE; limit data rate.

7. Proxy : Cache untuk FTP dan HTTP proxy server, HTTPS proxy; transparent proxy untuk DNS dan HTTP; mendukung protokol SOCKS; mendukung parent proxy; static DNS.

8. Routing : Routing statik dan dinamik; RIP v1/v2, OSPF v2, BGP v4.

9. SDSL : Mendukung Single Line DSL; mode pemutusan jalur koneksi dan jaringan.

10.Simple Tunnel : Tunnel IPIP dan EoIP (Ethernet over IP).

11.SNMP : Simple Network Monitoring Protocol mode akses read-only.

12.Synchronous : V.35, V.24, E1/T1, X21, DS3 (T3) media ttypes; sync-PPP, Cisco HDLC; Frame Relay line protokol; ANSI-617d (ANDI atau annex D) dan Q933a (CCITT atau annex A); Frame Relay jenis LMI.

13.Tool : Ping, Traceroute; bandwidth test; ping flood; telnet; SSH; packet sniffer; Dinamik DNS update.

14.UPnP : Mendukung antarmuka Universal Plug and Play.

15.VLAN : Mendukung Virtual LAN IEEE 802.1q untuk jaringan ethernet dan wireless; multiple VLAN; VLAN bridging.

16.VoIP : Mendukung aplikasi voice over IP.

17.VRRP : Mendukung Virtual Router Redudant Protocol.

18.WinBox : Aplikasi mode GUI untuk meremote dan mengkonfigurasi MikroTik RouterOS.

Tidak ada komentar:

Posting Komentar